ФБР, Европол и спецслужбы других стран отчитались об итогах масштабной операции Trojan Shield (она же Greenlight и Ironside), в результате которой проведено уже более 800 арестов. Правоохранители создали и несколько лет поддерживали собственную платформу для зашифрованных коммуникаций Anom, подобную Encrochat и Phantom Secure, и следили за всей перепиской преступников.

TROJAN SHIELD

Правоохранительные органы почти двадцати стран мира, включая ФБР и Европол, отчитались об итогах масштабной спецоперации Trojan Shield (в других ведомствах операция носила названия Greenlight и Ironside).

По данным Европола, в операции принимали участие Австралия, Австрия, Великобритания, Венгрия, Германия, Дания, Канада, Литва, Нидерланды, Новая Зеландия, Норвегия, США, Финляндия, Швеция, Шотландия и Эстония. При этом в своем заявлении полиция Австралии поблагодарила за участие в операции коллег из восемнадцати стран, но не конкретизировала, из каких именно.

Как оказалось, правоохранители создали и несколько лет поддерживали собственную платформу для зашифрованных коммуникаций Anom (она же An0m или Anøm — в отчетах разных ведомств название «звучит» по‑разному), подобную Encrochat и Phantom Secure. Это средство связи обрело огромную популярность среди преступников во всем мире, благодаря чему правоохранители получили возможность следить за всеми их коммуникациями.

ПРЕДЫСТОРИЯ

Мы не раз рассказывали о подобных защищенных платформах для коммуникации, которые используются в криминальной среде и закономерно привлекают к себе внимание правоохранительных органов. Так, в 2020 году европейские правоохранители ликвидировали платформу для зашифрованных коммуникаций Encrochat, которой пользовались более 60 тысяч преступников по всему миру.

Телефоны Encrochat гарантировали своим пользователям абсолютную анонимность, так как не имели привязки устройства или SIM-карты к учетной записи клиента и приобретались в условиях, гарантирующих, что отследить их происхождение невозможно. Также гарантировалась полная конфиденциальность: зашифрованный интерфейс был надежно скрыт, а само устройство модифицировано — физически отсутствовали камера, микрофон, GPS-модуль и USB-порт.

Такие девайсы поставлялись сразу с двумя ОС: если пользователь хотел, чтобы устройство выглядело безобидным, он загружал обычный Android. Если же нужно было использовать секретные чаты, пользователь переключался на систему Encrochat. По данным СМИ, телефоны Encrochat были построены на базе модифицированных BQ Aquaris X2 — Android-смартфонах, выпущенных в 2018 году испанской компанией по производству электроники.

Операторы платформы Encrochat устанавливали на телефоны собственные зашифрованные программы для обмена сообщениями и VoIP-звонков, и они маршрутизировали трафик через собственные серверы компании. Также телефоны имели функцию быстрого и полного обнуления устройства, если пользователь вводил специальный PIN-код.

Компания продавала эти телефоны по подписке: шестимесячный контракт стоил около 1500 фунтов стерлингов.

В итоге компрометация Encrochat привела к аресту 746 человек, изъятию 54 миллионов фунтов стерлингов наличными (67,4 миллиона долларов), 77 единиц огнестрельного оружия (автоматы, пистолеты, четыре гранаты и более 1800 патронов), 55 дорогостоящих автомобилей и более двух тонн наркотиков.

Только в Нидерландах закрытие Encrochat позволило провести множество арестов, ликвидировать 19 лабораторий по производству метамфетамина, изъять 1200 килограммов метамфетамина и более 10 тонн кокаина. Также правоохранители обнаружили в деревне, недалеко от границы с Бельгией, жуткие грузовые контейнеры, переделанные под тюрьмы и камеры пыток (со звукоизоляцией, стоматологическим креслом, наручниками, скальпелями и другими инструментами).

Ранее, в 2018 году, был арестован исполнительный директор компании Phantom Secure Винсент Рамос, которая тоже производила «невзламываемые» телефоны для преступников.

Phantom Secure размещала свои серверы в Панаме и Гонконге и использовала виртуальные прокси, чтобы скрывать их физическое местоположение. Также платформа помогала удаленно уничтожать данные на устройствах, уже изъятых правоохранительными органами.

Подписка на сервис Phantom Secure стоила около 2–3 тысяч долларов за полгода. Для защиты анонимности клиентов и деятельности самой Phantom Secure сделки производились в цифровых валютах, в том числе в биткойнах. За эти деньги человек получал устройство, где и софт, и железо были модифицированы таким образом, чтобы обеспечить анонимность и шифрование всех коммуникаций. GPS-навигация, микрофон, камера, доступ в интернет и мессенджер и даже технология передачи голоса — все было сделано с учетом особых нужд клиентов.

Телефоны Phantom пользовались большой популярностью в преступном мире, в том числе у самой верхушки транснациональных преступных группировок. В частности, члены известного наркокартеля Синалоа в Мексике были клиентами компании Phantom Secure.

Еще одна подобная компания — MPC была создана и управлялась организованной преступной группой, связанной с наркоторговлей, из Шотландии.

ANOM

Вскоре после ареста Винсента Рамоса в 2018 году неназванный инсайдер, ранее продававший телефоны Phantom и Sky Global, согласился сотрудничать с правоохранителями в надежде на смягчение приговора и помог им создать собственный продукт для зашифрованных коммуникаций, получивший название Anom. Вскоре он предложил ФБР и Австралийской федеральной полиции распространить эти устройства шире и использовать их в текущих и новых расследованиях, а правоохранители сочли эту идею интересной.

Как и Phantom Secure, новый сервис предлагал пользователям защищенные смартфоны, которые были настроены для запуска исключительно приложения Anom и ничего более. Чтобы заполучить такое устройство, нужно было знать другого владельца Anom и получить от него своеобразную рекомендацию.

«Устройства распространялись натуральным образом, и их популярность росла среди преступников, которые были уверены в легитимности приложения, ведь за его надежность ручались известные криминальные авторитеты», — рассказывают представители Австралийской федеральной полиции.

На руку правоохранителям сыграл и тот факт, что после закрытия Phantom Secure и Encrochat преступникам понадобилось новое средство для защищенных переговоров, и Anom начал быстро обретать популярность. К примеру, устройства Phantom были особенно распространены в Австралии, и после ликвидации этого сервиса доверенный дистрибутор правоохранителей познакомил своих клиентов с Anom. Тем, в свою очередь, доверяли крупные преступные организации, и вскоре три человека, ранее распространявшие Phantom, «увидели огромные деньги» и согласились продавать новые девайсы.

Приложение, рекламируемое из уст в уста и через сайт anom.io, позволяло владельцам телефонов передавать зашифрованные текстовые и голосовые сообщения между устройствами, но не давало запускать любые другие службы или устанавливать другие приложения, которые могли бы привести к утечке данных.

Рассекреченные теперь документы гласят, что Anom был создан таким образом, чтобы мастер‑ключ незаметно прикреплялся к каждому сообщению, написанному через приложение, что позволяло правоохранительным органам расшифровывать и сохранять все сообщения, проходившие через платформу, по мере их передачи.

В частности, устройства Anom за пределами США были настроены на отправку скрытых копий всех сообщений боту XMPP, которого в ФБР назвали iBot. Он расшифровывал сообщения, а затем повторно шифровал с помощью ключей, которыми управляли следователи.

Журналисты издания Vice Motherboard поискали упоминания Anom в сети за последние годы и обнаружили старую учетную запись компании на Reddit. Впервые компания заявила о себе два года назад, в уже удаленном, но сохранившемся в кеше сообщении.

«Представляем Anom — сверхзащищенное приложение для обмена сообщениями с мобильных телефонов на базе Android. Ваша конфиденциальность гарантирована. Программное обеспечение, защищенное от целевого наблюдения и вторжений, — Anom Secure. Храните секреты в безопасности!» — гласила старая реклама.

Anom рос довольно быстро. Сначала в Австралии было распространено 50 устройств, но вскоре слухи о новых девайсах стали циркулировать в андеграунде, другие сервисы закрылись, и всего через год Anom насчитывал уже несколько сотен пользователей. На этом этапе к операции подключилась третья неназванная страна, которая также предоставляла ФБР данные пользователей Anom.

Популярность платформы увеличивалась в геометрической прогрессии, вскоре она вышла за пределы Австралии, и правоохранители уже отслеживали огромную сеть более чем из 10 тысяч устройств в 90 странах мира. Официальные документы гласят, что Anom пользовался большим спросом в Германии, Нидерландах, Испании и Сербии. В общей сложности более 300 различных международных преступных организаций взяли устройства на вооружение.

Нужно понимать, что речь идет о самом широком спектре преступных групп, от байкерских банд в Австралии и итальянских мафиози до наркокартелей из Азии и Южной Америки и торговцев оружием и людьми в странах Европы.

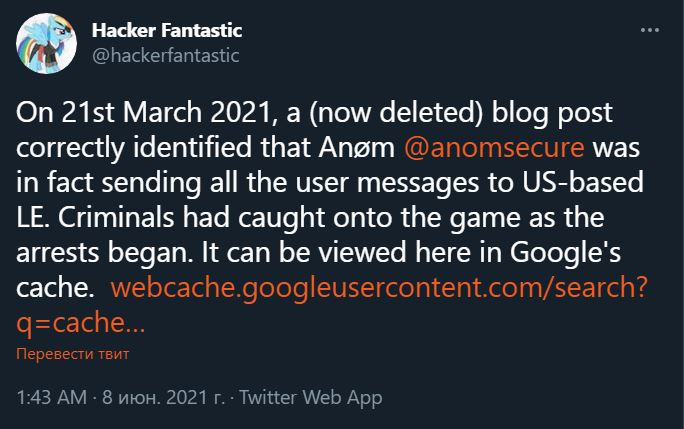

Интересно, что в марте текущего года некоторые преступники стали догадываться о том, что приложение передает все их разговоры на сторонние серверы XMPP. К примеру, в кеше Google сохранено теперь уже удаленное исследование на эту тему. Как раз вскоре после этого у правоохранителей истекли сроки ряда ордеров и полномочий, и было принято решение сворачивать операцию.

ИТОГИ ОПЕРАЦИИ

Хотя вышеописанную схему создало ФБР, из‑за ряда юридических тонкостей сообщения преступников в основном анализировали австралийские власти, которым было легче оформить все необходимые для этого документы. Затем австралийцы три раза в неделю передавали собранную информацию в США.

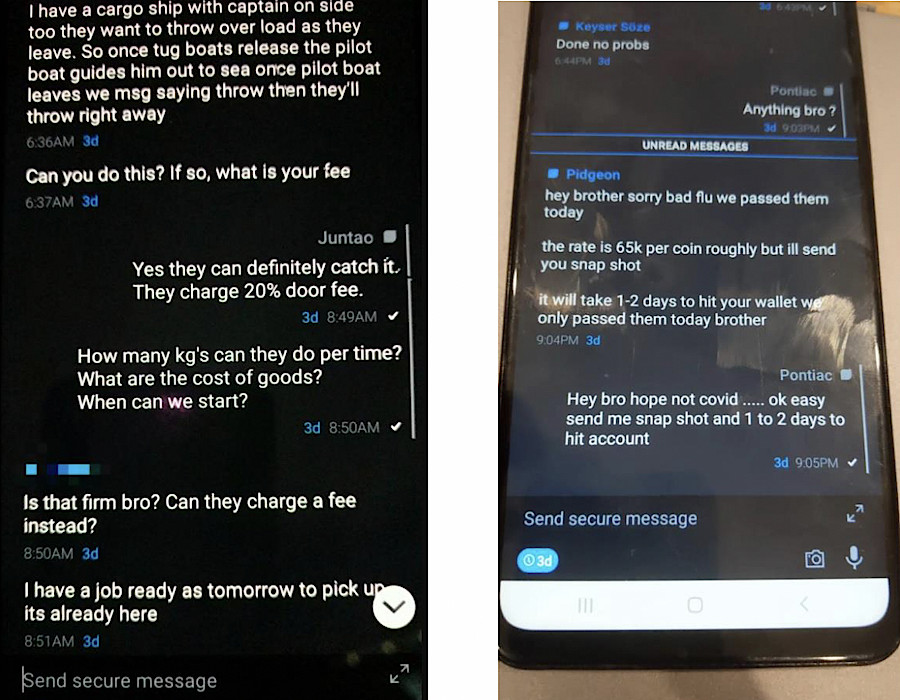

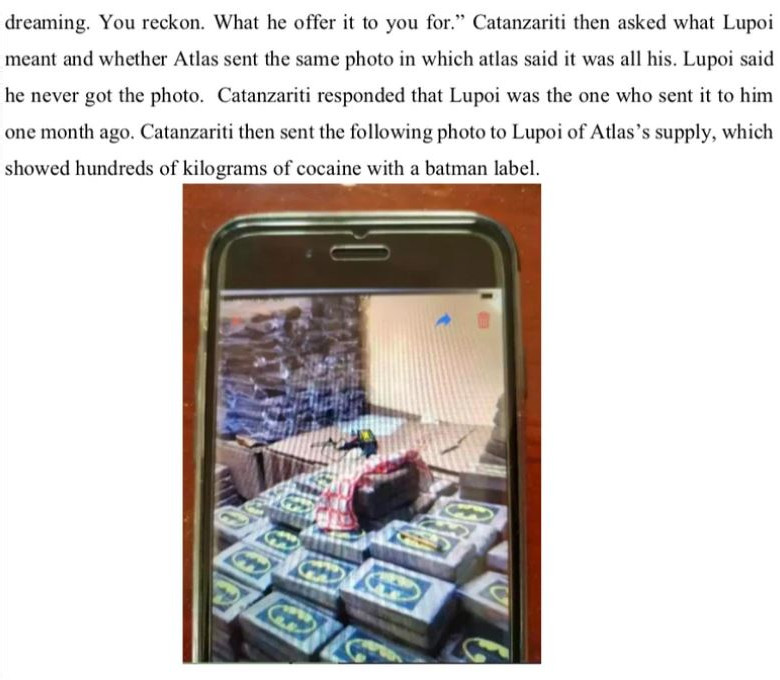

Согласно судебным документам, эта схема оказалась настолько успешной, что третья неназванная страна, предположительно входящая в состав ЕС, разместила у себя дополнительный сервер iBot и помогла проанализировать более 26 миллионов зашифрованных сообщений. В этих сообщениях преступники свободно обсуждали вопросы контрабанды наркотиков, оружия, коррупции и прочей организованной преступной деятельности.

Официальное заявление Европола гласит, что за годы работы Anom правоохранительным органам удалось распространить среди преступников более 12 тысяч «защищенных» устройств более чем в 100 странах мира. Сами следователи охарактеризовали эту спецоперацию как одну из крупнейших и самых сложных за всю историю правоохранительных органов.

По результатам операции Trojan Shield уже было проведено более 700 обысков, произведено более 800 арестов, а также изъято более 8 тонн кокаина, 22 тонны каннабиса, 2 тонны синтетических наркотиков (амфетамин и метамфетамин), 6 тонн прекурсоров синтетических наркотиков, 250 единиц огнестрельного оружия, 55 люксовых автомобилей и более 48 миллионов долларов США в различных мировых и криптовалютах.

Скорее всего, эти цифры продолжат расти, так как обыски и задержания по‑прежнему продолжаются, а благодаря Anom было и будет раскрыто и предотвращено множество самых разных преступлений.

Так же может быть интересно:

Как скачать и использовать бесплатный OpenVPN и shadowsocks

Скачать оригинальный Windows бесплатно

Сборники различных: чекеров, крипторов, биндеров, доркеров и прочих штук

Темная правда о VPN: используйте Tor вместо VPN для конфиденциальности

Оценили 8 человек

14 кармы