Как здорово мы жили,

Пока людьми ещё мы были.

Когда же цифрами мы стали,

То сами же себя и не узнали...

В.К. Пролог.

Пока разные интернет сообщества осуждают скандал между Трампом и Зеленским в Белом доме,

честно, смешно об этом писать: вот Моська, знать она сильна, раз лает на Слона, однако Трамп знает, что и против кого он делает, но знают это и те, против кого он это делает и зачем: китайский муравейник уже пошёл в разнос со своим "цифровым коммунизмом" по присмотром "Планировщика", а в России, в продолжающимся разграблением её ресурсов ради бабла, не могут понять, в какую геополитическую воронку её засосало,

ну а мы, продолжим знакомиться с "прелестями" нашего, искусственно созданного для всех нас алчно-тщеславным невежеством, настоящего, ведущего нас в будущее, которого может и не быть вообще.

Раскрыта схема тотального контроля General Motors за водителями.

GM превратила водителей в товар для страховщиков.

Власти штата Арканзас подали иск против General Motors и её дочерней компании OnStar, обвинив автопроизводителя в введении в заблуждение клиентов и незаконной продаже данных о вождении.

По словам прокуратуры, GM собирала информацию о скорости движения, ускорении, торможении, ночных поездках и других параметрах без согласия водителей, а затем передавала собранную информацию брокерам, которые использовали эти данные для повышения тарифов страхования или даже исключения водителей из страховых планов.

Согласно иску, компания собирала и продавала данные даже с тех автомобилей, владельцы которых не активировали систему OnStar. Достаточно было включить интернет в автомобиле, чтобы информация о поездках становилась доступной для третьих лиц. При этом GM и страховые компании не могли точно определить, кто находился за рулём — владелец машины, его знакомый или, например, парковщик.

Прокуратура утверждает, что пострадавшими от схемы стали более 100000 жителей штата. Власти требуют запрета на подобные практики и крупных штрафов, включая возврат всех доходов, полученных GM от продажи данных.

Прокуратура назвала действия GM «бесчестными» и отметила, что компания использовала финансовые стимулы, чтобы дилеры подписывали клиентов на OnStar. Если продавец не включал подписанные условия использования в комплект документов, из его комиссии вычитались деньги. В ряде случаев аккаунты OnStar создавались для клиентов до того, как им рассказывали о возможностях системы.

GM заявила, что изучает иск и подчеркнула свою приверженность защите конфиденциальности потребителей. Однако прокуратура говорит, что компания целенаправленно скрывала факт продажи данных в своей политике конфиденциальности, объясняя сбор информации заботой о безопасности и предотвращением инцидентов.

В иске говорится, что GM продвигала OnStar под лозунгами о безопасности и комфорте, избегая упоминания о передаче данных брокерам. При этом компания осознавала, что такие продажи нанесут финансовый ущерб клиентам.

Это уже не первый подобный иск против GM— в 2024 году власти Техаса подали иск против GM, обвинив компанию в нарушении законов о конфиденциальности штата. По словам властей, автопроизводитель умышленно искажал информацию о сборе данных водителей, предлагая им подписаться на услуги, которые тайно собирали и продавали личные данные автовладельцев третьим сторонам.

Напомним, что в мае Федеральная торговая комиссия (FTC) предупредила автопроизводителей, что внимательно следит за сбором и продажей данных клиентов. Комиссия отметила возможные меры, которые могут быть применимы к автопроизводителям за передачу чувствительных данных рекламодателям. Особое внимание уделено продаже геоданных и «тайному раскрытию конфиденциальной информации».

Вопрос конфиденциальности данных автомобилей стал важным для защитников прав потребителей в последние годы. Так, Privacy4Cars в прошлом году выпустила инструмент под Vehicle Privacy Report, который показывает, какую информацию о конкретном автомобиле можно собрать. Введя VIN автомобиля, пользователь может увидеть, что могут знать о нем автопроизводители. По оценкам, автомобили могут производить 25 ГБ данных в час.

В то же время, отчёт WIRED показал, что большинство крупных автомобильных брендов собирают данные о местоположении, скорости, ускорении, торможении, поворотах и других параметрах вождения. Некоторые компании также собирают данные о состоянии автомобиля, такие как уровень топлива, давление в шинах и ошибки двигателя. Кроме того, некоторые автопроизводители могут получать доступ к данным из подключённых устройств, таких как смартфоны, планшеты или навигаторы.

Подробнее: https://www.securitylab.ru/new...

Бельгия расследует взлом службы госбезопасности.

Властям предстоит узнать, замешан ли Китай в атаке.

Генпрокуратура Бельгии начала расследование утечки данных из Государственной службы безопасности (VSSE), предположительно совершенной китайскими хакерами. Сообщается, что киберпреступники получили доступ к внешнему почтовому серверу VSSE в период с 2021 года по май 2023 года, перехватив около 10% всех электронных писем, отправленных и полученных сотрудниками ведомства.

Скомпрометированный сервер использовался для общения с прокуратурой, министерствами, правоохранительными органами и другими госструктурами. Кроме того, через данный сервер проходили внутренние обсуждения кадров, что потенциально привело к утечке личных данных сотрудников и соискателей, включая их резюме и документы, удостоверяющие личность.

Первый сигнал об атаке прозвучал в 2023 году, когда бельгийские СМИ сообщили о кибер инциденте, который совпал с раскрытием уязвимости в продуктах Barracuda. После этого VSSE отказалась от использования решений компании и рекомендовала сотрудникам заменить документы, чтобы снизить риски мошенничества с личными данными.

Однако, по информации анонимных источников, на данный момент нет признаков того, что похищенные данные появились в даркнете или использовались для вымогательства. Специалисты службы безопасности VSSE продолжают мониторить хакерские форумы и торговые площадки в теневом сегменте интернета в поисках следов утечки. Ситуацию усугубляет тот факт, что взлом произошёл именно в то время, когда компания находилась в разгар масштабного набора новых сотрудников.

VSSE воздерживается от комментариев, подтвердив лишь, что в связи с инцидентом подана официальная жалоба. При этом федеральная прокуратура Бельгии заявила, что расследование началось в ноябре 2023 года, но делать выводы пока рано. Посольство Китая в Бельгии отвергло обвинения, заявив, что бельгийские власти не представили убедительных доказательств.

Считается, что атака на сервер VSSE была проведена с использованием уязвимости нулевого дня (Zero-Day) в Barracuda Email Security Gateway (ESG). В 2023 году специалисты Mandiant приписали целевые атаки с использованием ошибки группировке UNC4841, работающей в интересах правительства Китая. В декабре 2023 года Barracuda сообщила о новой 0day в ESG, которую UNC4841 использовала для второй волны атак. Проблема была оперативно устранена с выпуском исправления BNSF-36456.

Подробнее: https://www.securitylab.ru/new...

GitVenom: масштабная атака на GitHub ворует биткоины у геймеров.

Сотни репозиториев заражены скрытыми модулями для кражи данных.

Исследователи в области кибербезопасности предупреждают о крупной вредоносной кампании, направленной против геймеров и инвесторов в криптовалюту. Под видом открытых проектов на платформе GitHub злоумышленники распространяют вредоносное программное обеспечение, похищая личные и финансовые данные пользователей. Кампания, получившая название GitVenom, затрагивает сотни репозиториев и действует уже не менее двух лет.

Злоумышленники маскируют вредоносное ПО под инструменты для автоматизации работы с Instagram, ботов для управления биткоин-кошельками через Telegram и даже программу для взлома игры Valorant. Однако все заявленные функции фиктивны — вместо этого пользователи заражают свои устройства вредоносным кодом, который похищает персональные данные и подменяет скопированные в буфер обмена адреса криптокошельков.

По данным исследователей «Лаборатории Касперского», злоумышленники смогли украсть уже как минимум 5 биткоинов, что эквивалентно 456 600 долларов на момент публикации. Основные жертвы атаки зафиксированы в России, Бразилии и Турции.

Код вредоносных программ написан на разных языках, включая Python, JavaScript, C, C++ и C. Независимо от языка, их цель одна — загрузка и выполнение дополнительного вредоносного ПО с управляемых злоумышленниками репозиториев GitHub. Среди наиболее опасных модулей — инфостилер на базе Node.js, который собирает пароли, данные банковских карт, сохранённые учётные записи и историю браузера, после чего передаёт их в Telegram преступников.

Также обнаружено использование инструментов удалённого администрирования AsyncRAT и Quasar RAT, позволяющих злоумышленникам получать полный контроль над заражёнными устройствами. Кроме того, в распространённых проектах присутствует клиппер — программа, автоматически заменяющая скопированные адреса кошельков на реквизиты мошенников, перенаправляя средства в их пользу.

Эксперты подчёркивают, что злоумышленники активно используют популярные платформы, такие как GitHub, чтобы распространять вредоносное ПО под видом легитимных инструментов. Пользователям рекомендуется проявлять максимальную бдительность при загрузке кода из открытых репозиториев, тщательно проверяя, какие именно операции он выполняет.

Параллельно с этим исследователи из Bitdefender зафиксировали другую мошенническую схему , нацеленную на участников киберспортивных турниров. Киберпреступники взламывают YouTube-аккаунты и выдают себя за профессиональных игроков, таких как s1mple, NiKo и donk, чтобы заманить фанатов Counter-Strike 2 в фиктивные розыгрыши скинов. В результате пользователи теряют доступ к своим учётным записям Steam, криптовалютные активы и ценные внутриигровые предметы.

Подробнее: https://www.securitylab.ru/new...

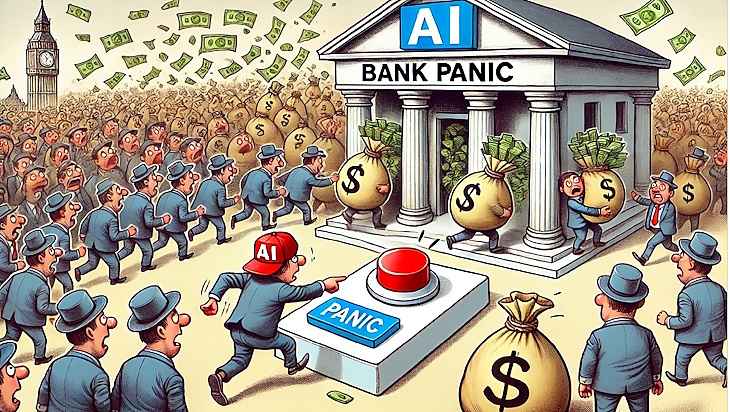

Эксперимент Say No To Disinfo: ИИ может уничтожить банки.

Банковский сектор оказался беззащитным перед волной искусственных слухов.

Британская исследовательская группа Say No To Disinfo совместно со специалистами по коммуникациям Fenimore Harper провела эксперимент, демонстрирующий, как искусственный интеллект может быть использован для организации дезинформационных атак, способных привести к финансовой нестабильности. В ходе исследования была смоделирована ситуация, при которой массовое распространение слухов могло спровоцировать отток депозитов из банков.

В рамках эксперимента 500 клиентов одного из британских банков подверглись целенаправленному информационному воздействию. Синтетические сообщения, созданные ИИ, эксплуатировали существующие страхи и убеждения, убеждая пользователей в том, что их сбережения находятся под угрозой. Дезинформация распространялась в основном через социальную сеть X (бывший Twitter) с помощью постов и мемов.

Результаты оказались тревожными: 61% участников, ознакомившись с ложными сведениями, выразили готовность снять деньги со счета. Среди них 33% были уверены в таком решении, а еще 27% сочли это вероятным. Анализ показал, что всего £10 (около $13), потраченные на генерацию ИИ-контента, могут привести к перемещению активов на сумму £1 млн.

Авторы исследования подчёркивают, что подобные дезинформационные атаки могут осуществляться быстро, с минимальными затратами и представляют серьёзную угрозу для финансовой системы. При этом многие банки не обладают инструментами для своевременного обнаружения подобных угроз и реагируют на них уже постфактум.

Эксперты рекомендуют финансовым учреждениям уделять больше внимания мониторингу доверия клиентов, выявлению возможных злоумышленников и проведению стратегических симуляций, помогающих подготовиться к подобным атакам. Они настаивают на разработке защитных мер, которые позволят противостоять распространению ИИ-генерируемой дезинформации и снизить риски финансовых кризисов, вызванных манипуляциями в цифровом пространстве.

Подробнее: https://www.securitylab.ru/new...

В.К. В принципе, эта схема не нова и давно используется. Однако с привлечением нейросетей, схема приобретает новые красочные оттенки обусловленные самой существующей банковский системой, не являющейся создателем новой добавочной стоимости, но лишь эксплуатирующей её в своих шкурных интересах, поэтому и не имеющей никакого реального фундамента в своей основе.

И вообще:

LayerX: традиционная IT-безопасность бессильна в эпоху генеративного ИИ.

Какие секреты вашей компании уже попали в чужие руки?

Генеративный искусственный интеллект (GenAI) становится всё более популярным инструментом в бизнесе. Компании либо уже внедряют такие решения, либо активно изучают возможности их интеграции. Однако, несмотря на растущий интерес, достоверных данных о реальном использовании GenAI и связанных с ним рисках до сих пор недостаточно.

Отчёт «Enterprise GenAI Data Security Report 2025» , подготовленный компанией LayerX, проливает свет на эту тему. Исследование основано на анализе данных корпоративных клиентов и раскрывает, как сотрудники используют GenAI в повседневной работе. Результаты оказались неожиданными: почти 90% использования GenAI происходит без контроля со стороны IT-отделов. Это создаёт серьёзные угрозы, включая утечку конфиденциальной информации и несанкционированный доступ к данным.

Несмотря на ажиотаж вокруг GenAI, его активное применение в корпоративной среде пока ограничено. Сейчас, согласно отчёту, лишь 15% сотрудников обращаются к таким инструментам ежедневно. Однако аналитики LayerX прогнозируют, что эта цифра будет быстро расти, особенно с учётом того, что 50% пользователей уже используют GenAI хотя бы раз в две недели.

Особое внимание в отчёте уделяется разработчикам программного обеспечения, которые составляют 39% регулярных пользователей GenAI. Это вызывает опасения, поскольку повышает риск утечки исходного кода и внедрения потенциально опасных фрагментов в корпоративные проекты.

Одной из ключевых проблем является использование GenAI через личные аккаунты и неподконтрольные IT-отделам каналы. LayerX, благодаря своей технологии, отслеживает такие случаи. Исследование показало, что 72% сотрудников используют GenAI, такие как ChatGPT, через личные учётные записи. Только 12% обращаются к этим инструментам через корпоративные аккаунты с единым входом (SSO).

Это делает почти 90% использования GenAI невидимым для компаний, что создаёт серьёзные риски для безопасности данных.

Согласно отчёту, пользователи, которые вставляют данные в GenAI-инструменты, делают это в среднем 4 раза в день. Часто это касается конфиденциальной информации: бизнес-данных, клиентских сведений, финансовых планов и даже исходного кода. Такая практика ставит под угрозу безопасность компаний, особенно если данные попадают в руки злоумышленников.

Традиционные инструменты безопасности не справляются с задачами защиты в условиях современного ИИ-ориентированного рабочего процесса. LayerX рекомендует внедрять браузерные решения, которые обеспечивают видимость использования ИИ-приложений, включая ChatGPT, ИИ-расширения для браузеров и другие инструменты.

Внедрение GenAI открывает новые возможности для бизнеса, но без должного контроля и продуманной стратегии безопасности оно может стать источником серьёзных угроз. Компаниям необходимо уже сейчас адаптировать свои системы защиты, чтобы не только использовать потенциал искусственного интеллекта, но и избежать рисков, связанных с утечкой данных и несанкционированным доступом.

Подробнее: https://www.securitylab.ru/new...

В.К. И это лишь небольшая информационная подборка из нашего "светлого" настоящего, ведущего нас во мрак нашего, вполне себе предсказуемого, будущего.

Оценили 5 человек

10 кармы